Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

Tags

- SessionAttribute

- reversing.kr

- JSTL

- 3단계 지역 DB

- Database

- EER

- riceteacatpanda

- mysql

- 소개딩

- 소프트웨어 개발보안 경진대회

- webhacking 처음

- 메모리 포랜식

- Layered Architecture

- DBMS

- jsp

- frontend

- 정보보호병 후기

- 인턴 후기

- spring

- 인턴 지원

- 방명록 만들기

- 행정지역 DB

- PyAmdecoder

- restapi

- Django

- 네이버 인턴

- ㅁㅇㅂ??ㅇㅈㄷ ㅎㅇㅌ...

- 동읍면 DB

- react

- Forensic 절차

Archives

- Today

- Total

웹찢남

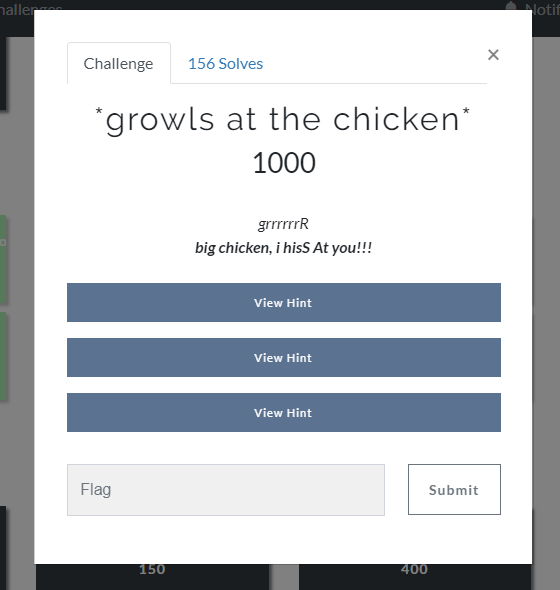

RiceTeaCatPanda - *growls at the chicken* 본문

hint 속에는 각각 암호문 , public key, private key 가 있는데 RSA암호로 유추후 문제를 풀었다.

웹 문제여서 설마 암호 문제가 나올까 했는데 맞았다...

역시나 decrypt 후 어떤 url 을 얻을 수 있었다.

들어 가보면 소스코드에도 암호가 숨어져있따... decode 를 해보면

-------------------

it opens [.html]

-------------------

이런걸 볼 수 있는데 Jade 씨가 Yep, its in the drawer 이라 해서 url뒤에 drawer.html를 붙여 문제 해결!!

'WEB_HACKING > Capture The Flag' 카테고리의 다른 글

| SarCTF-writeup (0) | 2020.02.17 |

|---|---|

| NeverLan CTF -WEB writeup (0) | 2020.02.14 |

| RiceTeaCatPanda - What's in The Box?! (0) | 2020.01.27 |

| RiceTeaCatPanda - Uwu? (0) | 2020.01.27 |

| RiceTeaCatPanda - Phishing for Flags (0) | 2020.01.27 |

Comments